Business

Business Business

Business

| No | 구분 | 내용 | 한계점 / 특징 |

|---|---|---|---|

| 1 | SSL (Secure Sockets Layer) |

|

|

| 2 | VPN (Virtual Private Network) |

|

|

| 3 | 소프트웨어 VPN (Software VPN) |

|

|

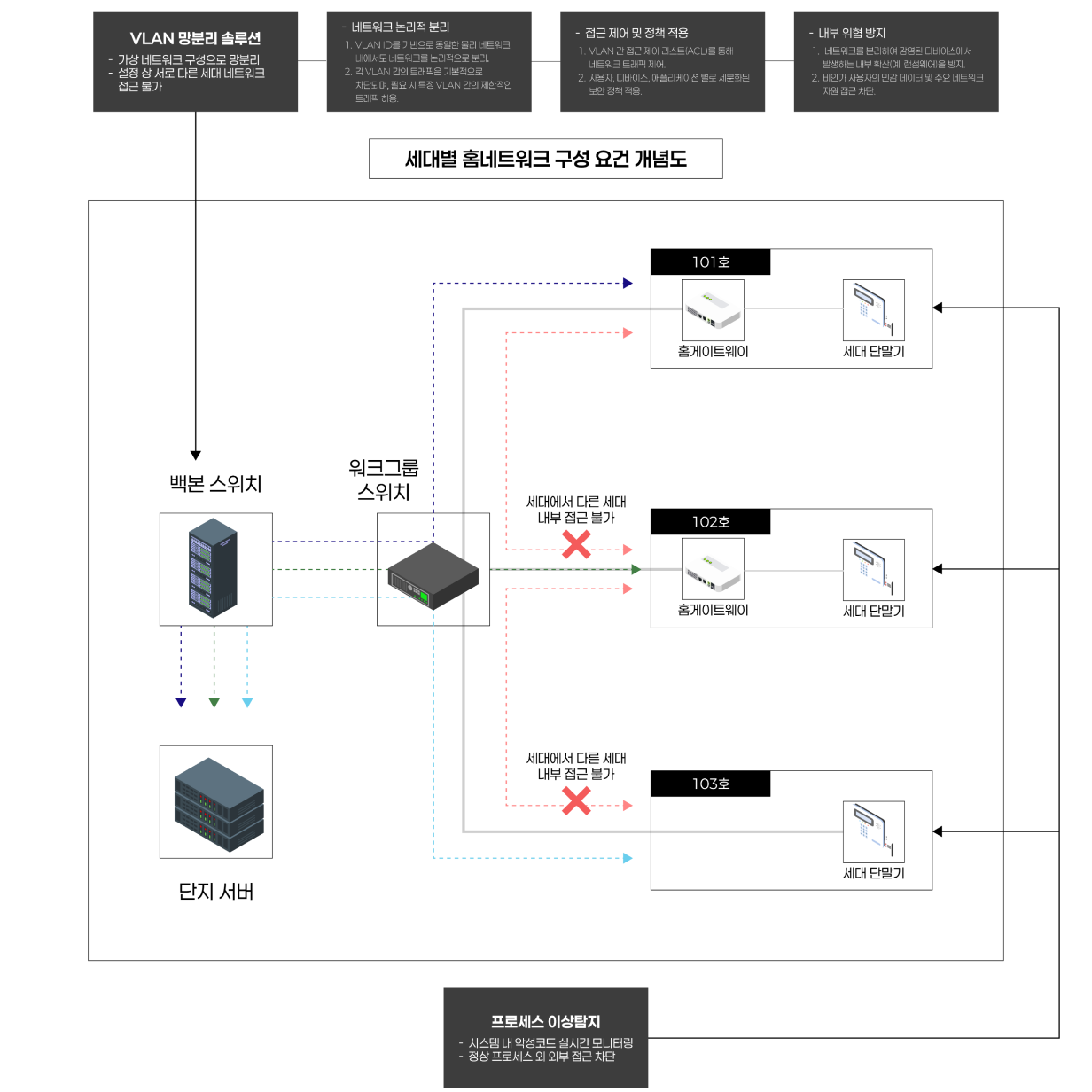

| 4 | VLAN (Virtual Local Area Network) |

|

|

| 구분 | 보안 요구사항 | 보안 요구사항 | |

| 1 데이터 기밀성 |

이용자 식별정보, 인증정보, 개인정보 등에 대해 암호 알고리즘, 암호기 생성/관리 등 암호화 기술과 민감한데 이터의 접근제어 관리기술 적용으로 기밀성을 구현 데이터의 처리(생성,읽기,쓰기,변경,삭제,저장 등)가 아닌 단순 전송 등을 담당하는 워크그룹 스위치 등은 적용 제외 |

통신암호화 서비스를 제공가능

|

|

| 2 데이터 무결성 |

이용자 식별정보, 인증정보, 개인정보 등에 대해 해쉬함수, 전자서명 등 기술 적용으로 위/변조 여부 확인 및 방지 조치 데이터의 처리(생성,읽기,쓰기,변경,삭제,저장 등)가 아닌 단순 전송 등을 담당한느 워크그룹 스위치 등은 적용 제외 |

Modon-I : Iot 기기 데이터 변조 차단 Modon-N : 데이터 위변조 탐지 |

|

| 3 인증 |

사용자 확인을 위하여 전자서명, 아이디/비밀번호, 일회용비밀번호(OTP)등을 통해 신원확인 및 인증 기능 구현 | Modon-I : Iot 기기 인증관리 | |

| 4 접근통제 |

자산: 사용자 식별, IP관리, 단말인증 등 기술을 적용하여 사용자 유형 분류, 접근권한 부여/제한/기능 구현을 통해 인가된 사용자 이외에 비인가된 접근을 통제 | Modon-I : Iot 기기 식별 및 비인가 접근 차단 | |

| 5 전송데이터 보안 망분리는 접근통제 및 전송데이터 보안만 지원 |

승인된 홈네트워크 장비 간에 전송되는 데이터가 유출 또는 탈취되거나 흐름의 전환 등이 발생하지 않도록 전송데이터 보안 기능을 구현 |

Modon-I : 데이터 유출/탈취 기기에서 차단 Modon-N : 데이터 유출/탈취 네트워크 탐지 |

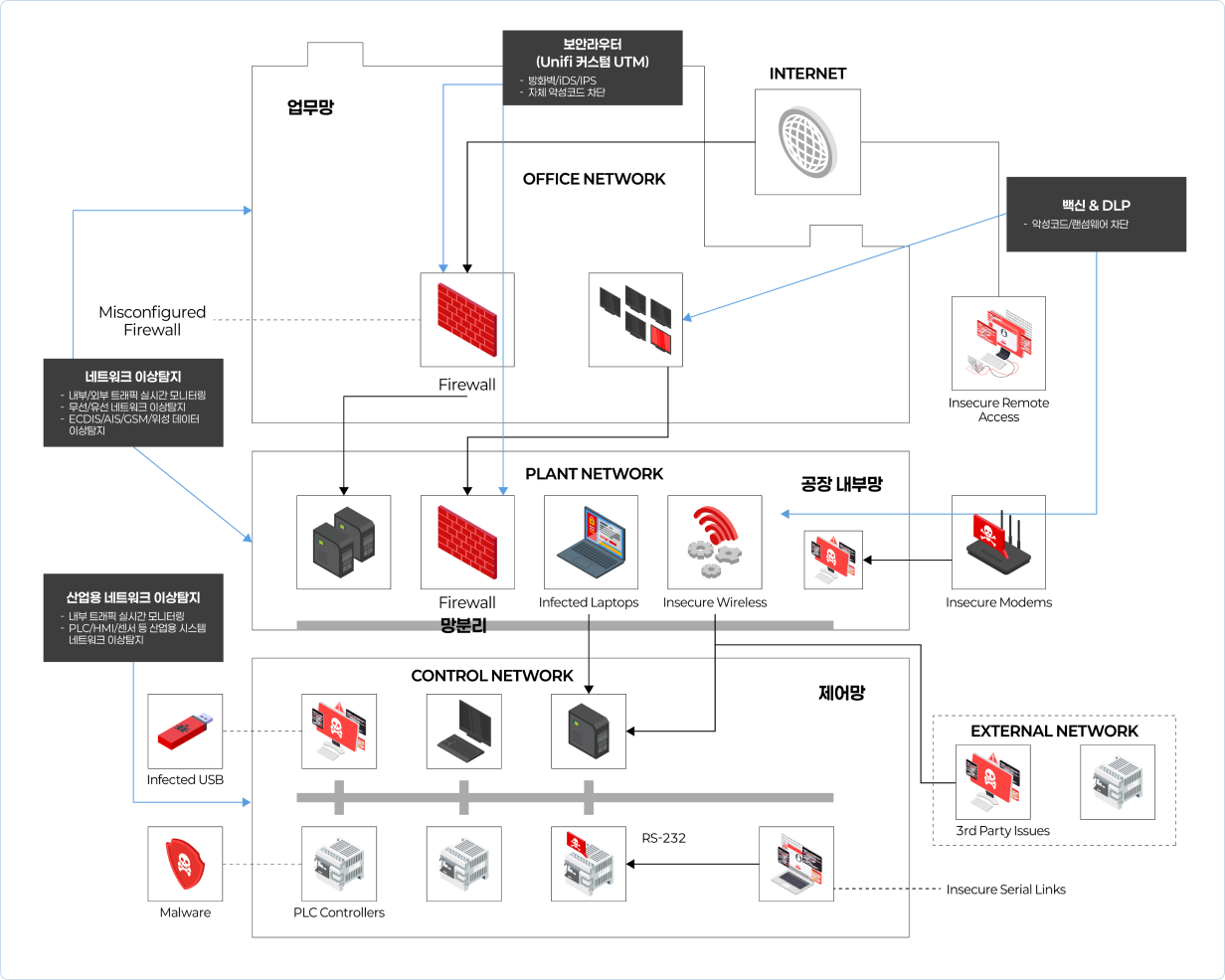

홈네트워크 보안 시행

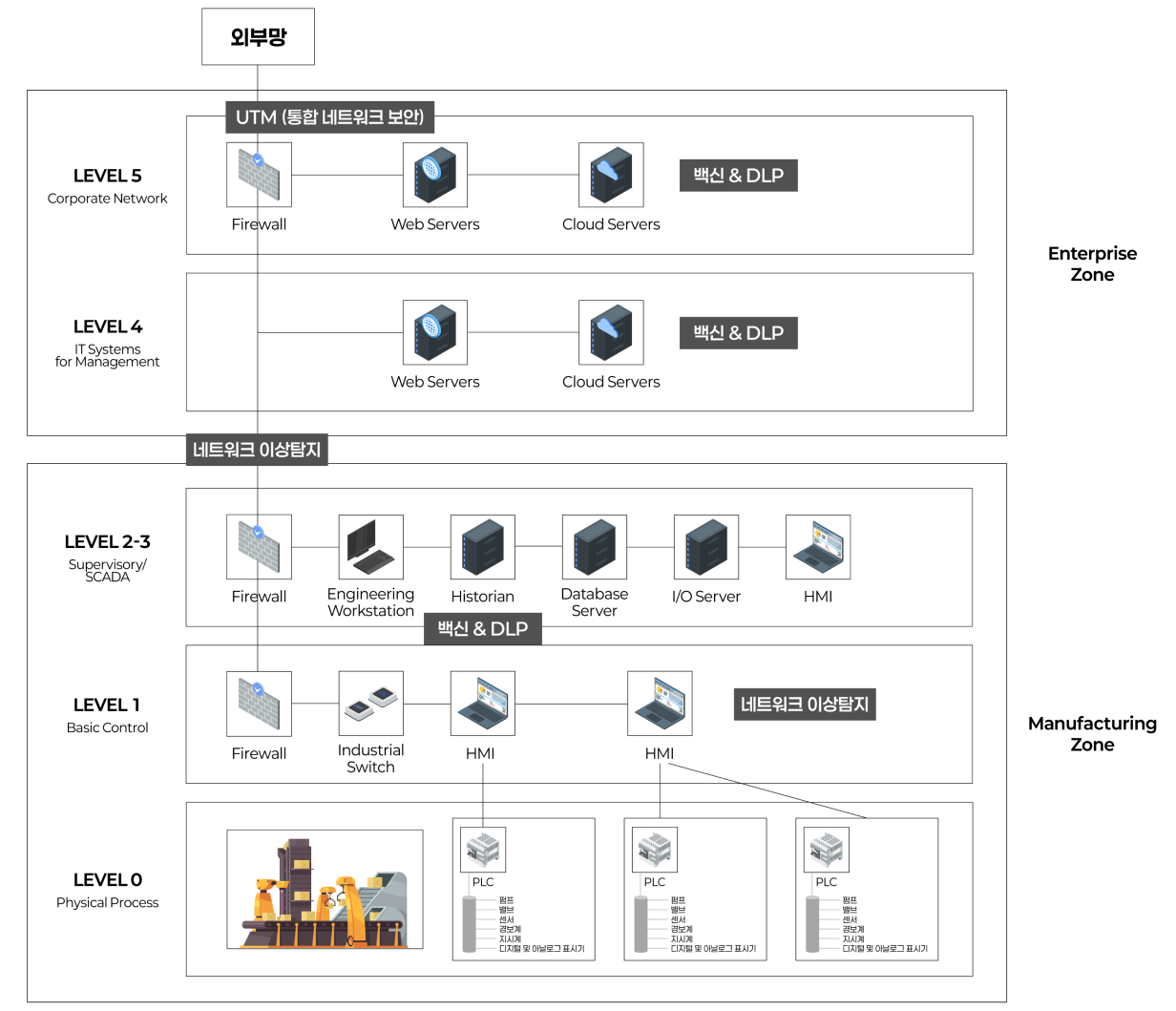

홈네트워크 보안 시행 스마트 팩토리

스마트 팩토리